Étape 3 Configuration de la connexion réseau et de la fonction MQTT.

L'objectif de cette expérimentation est de mettre en place un réseau et une connexion qui permettront la transmission des données de chaque ouverture de porte vers une zone de stockage cloud temporaire via le protocole MQTT. La configuration se fera via WiFi. MQTT est un protocole de messagerie basé sur le mécanisme de « publication/abonnement », analogue au mécanisme de publication et d'abonnement de vidéos des médias sociaux ou de YouTube.

Dans MQTT, l'expéditeur de messages est analogue à une chaîne YouTube ou à un compte Instagram. Une fois qu’un film est sorti ou qu’une publication Instagram a été réalisée, il n’est pas envoyé directement aux abonnés. Au lieu de cela, il est remis à un serveur ou à un tiers (courtier), qui coordonne et gère les problèmes de publication et d'abonnement. Chaque source de contenu (par exemple, un film ou un article) se voit attribuer un nom de sujet unique (par exemple, le titre du film ou de l'article), et le proxy est un logiciel serveur. L'entité qui transmet le sujet au serveur est l'éditeur et l'entité qui reçoit le sujet du serveur est l'abonné.

Tout d’abord, veuillez configurer la fonction de connexion WiFi de l’Access Control Core. Pour ce faire, ouvrez le menu Avancé d'Uiflow, sélectionnez « Se connecter au Wi-Fi SSID » et entrez le mot de passe dans Réseau. Vous serez ensuite invité à saisir le nom et le mot de passe du point d'accès à l'endroit où vous souhaitez installer le système de contrôle d'accès. Veuillez sélectionner « Se connecter au SSID Wi-Fi » et saisir le nom et le mot de passe du point d'accès (AP) qui peut être connecté à l'emplacement où vous souhaitez configurer le système de contrôle d'accès.

Pour confirmer si le WiFi est en ligne ou non, ajoutez une fonction de logique de jugement et le composant de défilement de l'interface utilisateur de l'écran. Lorsque le WiFi est en ligne, il s'affiche en vert et lorsqu'il est hors ligne, il s'affiche en rouge. Ceci termine la configuration du réseau en ligne. Uiflow utilise les colonnes de fonctions suivantes : Les fonctions suivantes ont été incluses : logique de jugement, paramètre WiFi et composant d'interface utilisateur.

Le courtier MQTT utilisé par le système de contrôle d'accès est un courtier gratuit fourni par HiveMQ à tous les utilisateurs. Ouvrez votre navigateur et accédez à Public Broker pour vérifier l'hôte et le port TCP du courtier.

Ensuite, ouvrez le menu Avancé d'UiFlow, utilisez l'hôte MQTT pour définir et activer la fonction MQTT, remplissez le port TCP et le serveur du courtier et définissez un nom d'utilisateur pour le client. Une fois le réglage terminé, Core activera MQTT. service sous connexion Wifi.Uiflow utilise les fonctions suivantes.

Pour configurer un téléphone portable pour recevoir/envoyer des messages MQTT, recherchez le panneau IoT MQTT dans GOOGLE PLAY ou Apple App Store et téléchargez-le pour l'ouvrir. IOT MQTT Panel est un outil MQTT léger et facile à utiliser avec de nombreux modèles d'interface utilisateur déjà configurés, et la version payante fournit des notifications en temps réel sur le téléphone portable pour afficher des notifications lorsque de nouveaux messages sont reçus. notifications lorsque de nouveaux messages sont reçus.

Après avoir ouvert l'application, d'abord en fonction du port TCP et du serveur CORE Broker précédemment définis (BrokerWeb) afin de remplir le client, définissez également le nom d'un utilisateur, n'oubliez pas ici d'ajouter une fonction Tableau de bord, sinon il ne pourra pas être créé !

Après avoir créé un bon tableau de bord, puis construit le module de fonction de l'interface utilisateur (panneau Ajouter), nous devons créer un total de deux attributs du module de fonction, l'un est l'enregistrement du contrôle d'accès déclenché par le journal de texte et l'autre est le télécommande du commutateur Switch.

Étape 4 Journal de Contrôle d'Accès

Créer une fonction d'enregistrement de contrôle d'accès, lorsque le système de contrôle d'accès s'est déclenché pour confirmer l'identité de la fonction pour envoyer les résultats de confirmation à cet enregistrement, le principe de travail est de créer un sujet (j'ai défini ici comme M5Stack_Log), pour fournir l'accès système de contrôle Core pour envoyer un message à ce sujet. Paramètres du module de fonction : ajuster le nombre de messages affichés et la taille de la police, l'horodatage, la fonction de notification en temps réel du téléphone portable (activer la notification) doit être payée pour être utilisée. Activer la notification) doit être payé pour l'utiliser, une fois le réglage terminé, appuyez sur ENREGISTRER pour terminer la création.

Étape 5. Fonction de contrôle d'accès - Déverrouillage à distance

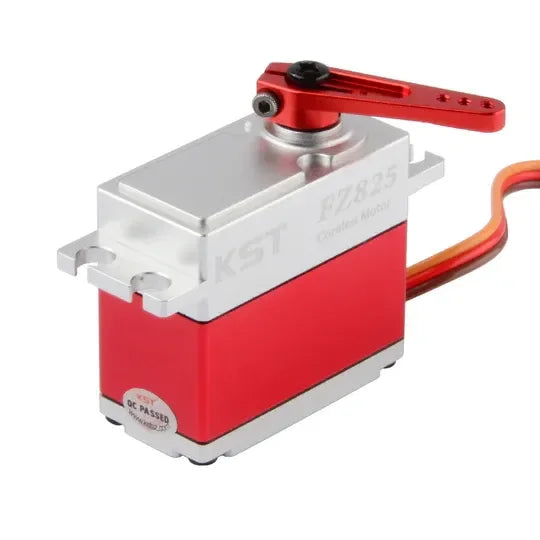

Commutation à distance : Le principe de fonctionnement est de définir un sujet sur le téléphone portable, en fonction de l'état du commutateur UI (ON/OFF) sur le téléphone portable pour envoyer un msg (je le prends comme déverrouillage/verrouillage), le Core sur la porte. Lock lira le message en s'abonnant au sujet sur le téléphone portable, puis il pourra contrôler l'interrupteur de verrouillage de la porte.

Sous la colonne de fonction de crochet, vous pouvez placer le bas de la connexion Afficher l'horodatage reçu et Afficher l'horodatage envoyé pour enregistrer le point temporel, la fonction de notification en temps réel du téléphone portable (Activer la notification) doit être payée pour être utilisée, configurée une fois l'achèvement terminé. de la SAVE qui doit achever la création.

Veuillez vous assurer qu'Uiflow est activé, que la fonction de contrôle à distance est configurée et que le sujet du courtier d'abonnement CORE de contrôle d'accès (Lock_Action) est configuré. Lorsque le téléphone portable est activé, le sous-programme de déverrouillage (UNLOCK) doit être exécuté pour ouvrir la serrure de la porte et l'enregistrement de contrôle d'accès transmis au sujet du téléphone portable (M5Stack_Log) avec le nom Remote_OPEN. Veuillez noter que le nom doit être saisi correctement, car une casse incorrecte entraînera l'échec de la réception et de la transmission du message. Le nom du message est « Remote_OPEN ». Veuillez noter que le nom doit être saisi correctement, car un sujet incorrect entraînera la non-réception ou transmission du message. Uiflow utilise les colonnes de fonctions suivantes : La fonction MQTT, la fonction de logique de jugement, le sous-programme d'importation de texte et d'autres fonctions sont disponibles.

La télécommande entraîne un actionnement réussi de l'électrovanne et s'affiche sur l'écran Core. Le module de journalisation du téléphone portable affiche les données avec un horodatage.

Étape 6 Fonction de Contrôle d'Accès--RFID

Pour configurer la fonction de contrôle d'accès RFID, ajoutez d'abord une boucle principale sous la fonction de réglage MQTT actuelle, comme programme principal pour déclencher le jugement, et ajoutez la fonction pour déclencher la fonction lorsqu'il y a une carte RFID à proximité de la fonction.Uiflow utilise les colonnes de fonctions : création de fonctions PRINCIPALES, fonction de logique de jugement, bibliothèque de fonctions RFID.

Créez une fonction de jugement RFID (RFID_decision), un sous-programme RFID (RFID_OK) et un sous-programme RFID (RFID_Denied). La fonction de jugement (RFID_decision) est utilisée comme sous-programme d'exécution (RFID_OK) plus le sous-programme système (UNLOCK) lorsque la RFID est correcte, ou comme sous-programme d'exécution (RFID_Denied) plus le sous-programme système (LOCK) lorsque la RFID est incorrecte.

N'oubliez pas d'ajouter la fonction push MQTT dans les deux sous-programmes RFID une fois terminé, peu importe la correction ou l'erreur, le message sera envoyé au sujet (M5Stack_Log), l'UID RFID peut être obtenu via la fonction Uiflow RFID. Utilisation d'Uiflow dans la colonne de fonction : construire RFID fonction de sous-programme, fonction logique de jugement, bibliothèque de fonctions RFID, composants d'interface utilisateur, fonctions MQTT, texte, fonctions de sous-programme d'importation.

Une reconnaissance RFID réussie de l'électrovanne agira une fois et affichera la bonne carte sur le Core, et la carte qui détecte une erreur affichera l'erreur.

Le module de journalisation du téléphone portable affiche les informations correctes et incorrectes (avec horodatage).

Fonction de contrôle d'accès Step6 - Saisie du mot de passe par frappe

Pour définir la fonction de mot de passe de frappe, ajoutez une fonction de déclenchement de fonction de frappe sous la boucle du programme principal (Main), qui est déclenchée lorsque le nombre de chiffres saisis dans le clavier est supérieur ou égal à 7. Uiflow utilise les colonnes de fonctions suivantes : Fonction , Fonction logique de jugement, texte, fonction du module clavier.

Les fonctions et sous-programmes suivants doivent être créés : Password_decision, RFID_OK et RFID_Denied. Le sous-programme Password_decision est utilisé comme un sous-programme exécutable (Type_OK) plus un sous-programme système (UNLOCK) lorsque le mot de passe est saisi correctement, ou comme un sous-programme exécutable (Type_Denied) plus un sous-programme système (LOCK) lorsque le mot de passe est saisi de manière incorrecte.

Une fois que vous avez terminé les sous-programmes de saisie du mot de passe, veuillez ajouter la fonction push MQTT aux deux, que le mot de passe ait été saisi correctement ou incorrectement. Le message sera ensuite poussé vers le sujet (M5Stack_Log). Uiflow utilise les colonnes de fonctions suivantes : Les fonctions suivantes doivent être créées : sous-programme de saisie de mot de passe, logique de jugement, module de clavier, composant d'interface utilisateur, MQTT, texte et sous-programme d'importation.

L'électrovanne agit une fois et s'affiche correctement sur le Core si le mot de passe est correctement saisi, et s'affiche incorrectement si le mot de passe est mal saisi.

Le module de journalisation du téléphone portable affiche les données des mots de passe corrects et incorrects (avec horodatage).

Conclusion

Ce système de contrôle d'accès réel utilise une gamme de technologies, notamment

la RFID , la reconnaissance d'empreintes digitales, la frappe au clavier et d'autres modules, pour développer rapidement des solutions matérielles robustes. Il utilise les protocoles de communication MQTT pour déverrouiller à distance les serrures de porte et générer des enregistrements de contrôle d'accès. En raison des fonctionnalités avancées de Blocky, des fonctionnalités telles que la reconnaissance faciale par IA ne sont actuellement pas disponibles sur UiFlow. Cependant, nous introduirons des fonctions avancées de détection YOLO après la diffusion d'images dans un avenir proche.

openelab.de

openelab.de

openelab.com

openelab.com